Praxisnahe Kompakt-E‑Learnings für den optimalen Schutz Ihrer IT‑Umgebung

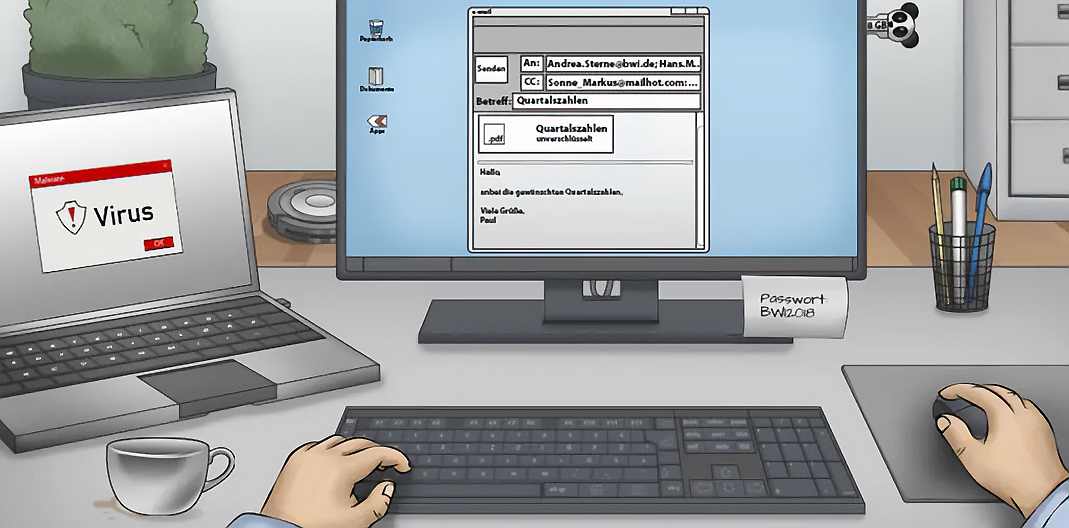

Der richtige Umgang mit sensiblen Daten und Informationen ist eine Kernherausforderung für jedes Unternehmen. Cyber-Angriffe nehmen zu, nicht geschulte und unachtsame Mitarbeitende stellen ein unüberschaubares Sicherheitsrisiko dar. Neben einer geschützten IT-Umgebung ist die Kompetenz aller Mitarbeitenden das wichtigste Mittel, um Sicherheitslücken vorzubeugen. Dabei geht es nicht nur um den richtigen Umgang mit Dokumenten, Geräten und Passwörtern, sondern auch um den Schutz von Räumlichkeiten und die persönliche Kommunikation im Arbeitsalltag.

Warum E‑Learning?

- Flexibles Lernen (Zeit und Ort)

- Keine aufwändigen Präsenzkurse

- Einsparung von Zeit und Kosten

- Gleichbleibende Lernqualität

- Einfache Lernauswertung

Themen

Internet & Kommunikation

- E-Mail-Sicherheit

- Passwortsicherheit

- Umgang mit Schadsoftware

- Kommunikation mit Unbekannten

Geräte & Speichermedien

- Schutz von Geräten

- Speichermedien sicher nutzen

- Sicher drucken

- Sicher entsorgen

Schutz von Räumlichkeiten

- Schutz von Räumlichkeiten

- Umgang mit Schlüsseln & Keycards

- Clean-Desk-Policy

- Besprechungen sicher durchführen

Didaktische Ansätze und Methoden

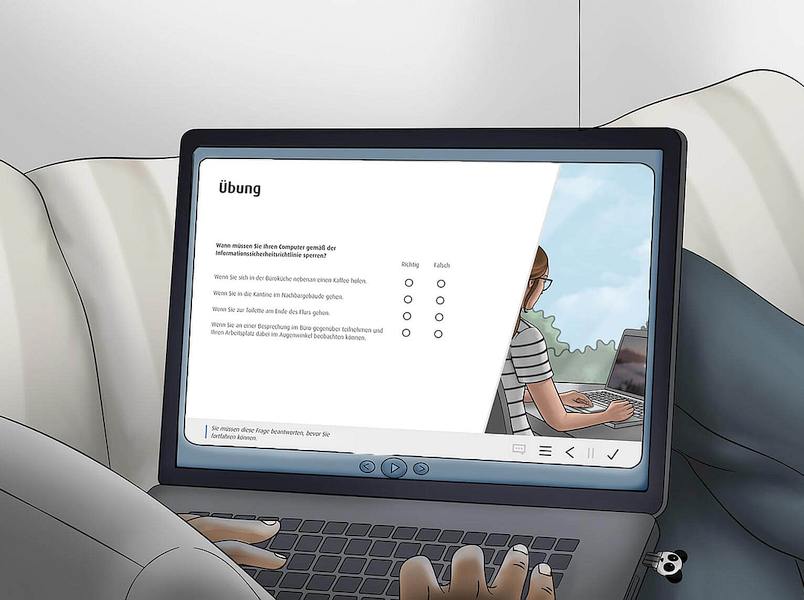

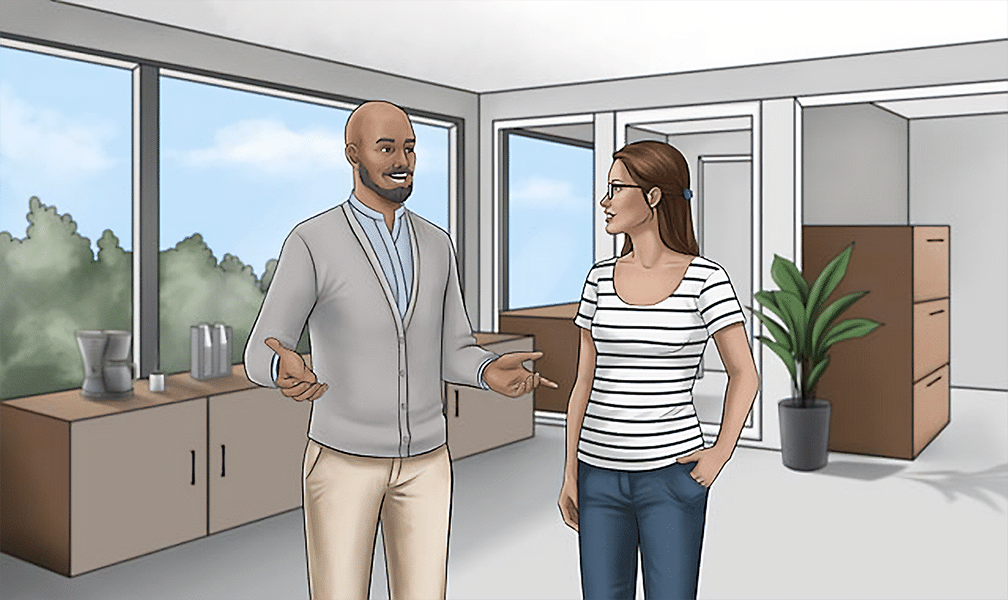

Das preisgekrönte E‑Learning „Informationssicherheit“ sensibilisiert Ihre Mitarbeitenden interaktiv und praxisnah für das Thema. Anschaulich visualisiert, professionell vertont und gespickt mit Quizfragen, Drag-&-Drop-Aufgaben und vielem mehr vermittelt dieses Web-Based-Training (WBT) die notwendige Kompetenz für den richtigen Umgang mit vertraulichen Informationen.

- Fachlich korrekt und didaktisch auf dem neuesten Stand

- Storytelling für nachhaltiges Lernen

- Interaktive Quizfragen, Drag-&-Drop-Aufgaben u. v. m.

- Motivierende Gamification-Elemente

Illustration, Design und Layout

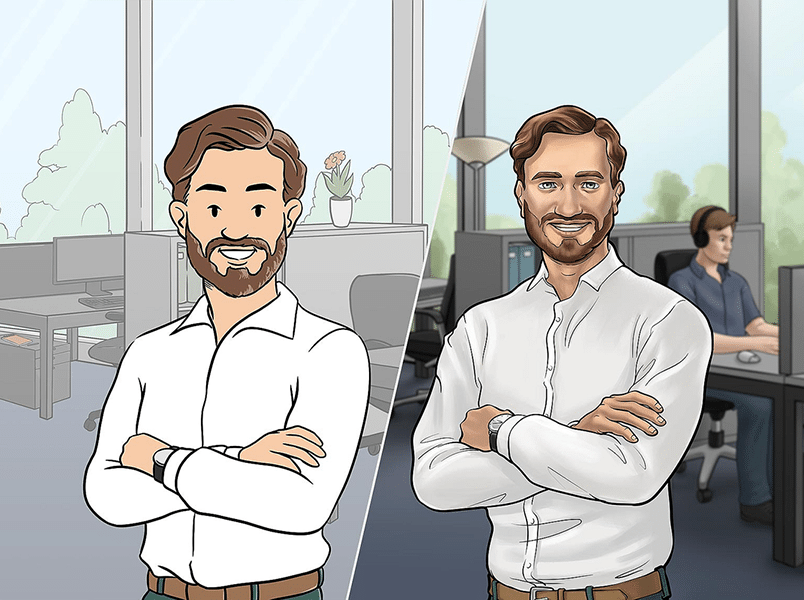

Bei der Visualisierung unserer E‑Learnings setzen wir auf hauseigene Illustrationen statt rein dekorative Stock-Fotos. Das sorgt dafür, dass unsere Lernenden Inhalte mit allen Sinnen verstehen und abspeichern.

Welchen Illustrationsstil bevorzugen Sie? Unser E‑Learning-Stil ist simpel im besten Wortsinn und sieht dabei noch verdammt schick aus. Oder darf es noch detailgenauer sein? Dann ist unser Realstil die richtige Visualisierung für Sie. Auf Wunsch entwickeln wir auch Ihren ganz eigenen Stil. Sie haben die Wahl.

Auch bei Design und Layout sind keine Grenzen gesetzt – von der Nutzung unseres bewährten tecwriter-Templates bis hin zu einer Anpassung an Ihr Corporate Design ist alles realisierbar.

Sprachen und individuelle Designmöglichkeiten

Unsere E‑Learnings können in jede beliebige Sprache übersetzt werden. Dazu arbeiten wir mit professionellen Übersetzungspartner*innen und Sprecher*innen zusammen.

Ihre gewünschten Inhalte finden sich nicht in unserer Themenliste? Kein Problem, wir passen bestehende Inhalte gern an Ihre Bedürfnisse an oder fügen weitere maßgeschneiderte Inhalte hinzu.

Veröffentlichungs- und Auswertungsmöglichkeiten

Wir haben uns bewusst erneut für tecwriter entschieden. Hohe didaktische Qualität gepaart mit der Fähigkeit, an die Grenzen des Autorentools Adobe Captivate – oft auch darüber hinaus – zu gehen. Das entspricht 1:1 dem Qualitätsanspruch der BWI. Wir bekommen nicht selten die Rückmeldung aus dem Mitarbeitendenkreis, es mögen doch bitte mehr E‑Learnings wie dieses folgen, denn so würden auch trockene Fakten mit Spaß und Spiel rübergebracht und blieben lange im Gedächtnis.

BWI

Mehrfach preisgekröntes E-Learning-Format

Für unser E-Learning-Format werden wir regelmäßig mit Awards des eLearning Journals und dem Comenius EduMedia Siegel ausgezeichnet.

Haben wir Ihr Interesse geweckt?

Sie haben Fragen oder möchten einen Testzugang zum E-Learning „Informationssicherheit“?

Kontaktieren Sie uns kostenfrei und unverbindlich. Wir freuen uns auf Sie!